Introdução à Arquitetura de Metadados e Recuperação de Ativos Digitais

O ecossistema digital contemporâneo é intrinsecamente dependente da troca contínua, estruturada e automatizada de metadados para facilitar a indexação de conteúdo, a sindicância em múltiplas plataformas e a preservação arquivística a longo prazo. Dentro desta complexa arquitetura de rede, as plataformas de hospedagem de vídeo atuam como repositórios centralizados de imenso valor, utilizando interfaces de programação de aplicações (APIs) padronizadas e protocolos de incorporação (embedding) para distribuir conteúdo audiovisual através da vasta extensão da internet. A recuperação bem-sucedida de propriedades intrínsecas de um vídeo—tais como o seu título, autoria, duração temporal, data de publicação e texto descritivo—é o pilar fundamental que sustenta a curadoria automatizada de conteúdo, a coleta de inteligência de fontes abertas (OSINT) e a forense digital avançada. Sem a capacidade de extrair e catalogar essas informações básicas, os ativos digitais tornam-se efetivamente invisíveis para os sistemas de busca e para as ferramentas de análise de dados que estruturam a navegação moderna.

No entanto, este ecossistema outrora aberto é cada vez mais caracterizado pela proliferação de “jardins murados” (walled gardens), controles de acesso rigorosos e mecanismos anti-raspagem (anti-scraping) agressivos, concebidos ostensivamente para proteger a propriedade intelectual, garantir a privacidade do usuário e preservar a largura de banda do servidor. O presente relatório técnico fornece uma análise forense exaustiva e de profunda densidade técnica sobre uma instância específica de ofuscação total de ativos digitais: a tentativa repetida e fracassada de extrair metadados do vídeo Vimeo com o identificador 805805291. Através de múltiplos vetores de extração independentes e métodos de interrogação variados, as tentativas de consultar este ativo específico resultaram uniformemente em um estado crítico de falha, caracterizado pela resposta padronizada de que o site ou recurso encontra-se completamente inacessível.1

A incapacidade sistêmica de recuperar características de identificação fundamentais—como o título do vídeo, o seu criador, a duração exata e a data de publicação—a partir da interface padrão do player do Vimeo ou de seus endpoints de API associados não representa uma simples anomalia transitória de rede, mas sim um caso de estudo altamente significativo sobre a opacidade digital contemporânea.1 O relato contínuo de um estado inacessível para o vídeo 805805291 serve como um microcosmo para examinar os paradigmas subjacentes que governam os firewalls de aplicações web (WAF), a gestão de direitos digitais (DRM), as arquiteturas de privacidade específicas de plataformas de software como serviço (SaaS) e a fragilidade inerente dos localizadores uniformes de recursos (URLs) ao longo do tempo.1

Ao desconstruir sistematicamente os mecanismos tecnológicos desta falha, explorando as barreiras de nível de rede, nível de aplicação e nível de protocolo que impedem a resolução deste ativo digital específico, esta análise extrapolará insights de segunda e terceira ordem sobre a natureza evolutiva da acessibilidade de conteúdo digital. O objetivo é fornecer uma compreensão profunda das infraestruturas tecnológicas que permitem tal nível de ofuscação e as implicações profundas que isso acarreta para o arquivamento automatizado, a conformidade de dados corporativos e o futuro da interconectividade na web aberta, onde a extração do título, autor, duração, data de publicação e descrição do vídeo com o ID 805805291 tornou-se uma impossibilidade técnica.1

A Mecânica de Extração de Dados e Protocolos de Sindicância de Vídeo

Para compreender integralmente a falha sistêmica na recuperação de metadados para o vídeo 805805291, é imperativo primeiro delinear as vias técnicas padrão através das quais plataformas corporativas como o Vimeo expõem dados para agentes externos. Quando uma URL direta, como a associada ao identificador numérico 805805291, é consultada por um cliente HTTP, múltiplos protocolos distintos de troca de dados são tipicamente engajados de forma simultânea e sequencial. A falha em obter o título, o autor, a duração, a data de publicação e a descrição 1 indica uma interrupção crítica em um ou mais desses canais de comunicação padronizados.

O Papel Crítico das Tags HTML Estruturadas e do JSON-LD

Em um cenário de extração padrão e desimpedido, um agente automatizado, um rastreador de motores de busca ou um script de raspagem de dados executa uma solicitação HTTP GET contra a URL de destino. O servidor da plataforma de hospedagem responde com um documento HTML complexo contendo tags meta especializadas, projetadas especificamente para legibilidade por máquinas. Estes protocolos incluem primariamente o protocolo Open Graph (originalmente desenvolvido pela Meta para facilitar o compartilhamento em redes sociais) e o Twitter Cards. Estes sistemas mapeiam campos de banco de dados internos—como o título e a descrição do vídeo—para estruturas HTML universalmente reconhecidas na seção <head> do documento. A recuperação bem-sucedida do título, autor, duração, data e descrição depende fortemente da presença, integridade e acessibilidade destas tags estruturadas.1

Além disso, plataformas de vídeo modernas utilizam extensivamente o vocabulário Schema.org, mais especificamente o esquema VideoObject, que é embutido diretamente no código-fonte através de JSON-LD (JavaScript Object Notation for Linked Data). Este esquema fornece aos motores de busca e aos raspadores automatizados uma taxonomia padronizada e altamente estruturada que elimina a necessidade de análise complexa do DOM (Document Object Model). Quando múltiplas consultas falham simultaneamente em identificar o título, o criador, a duração e a data de publicação, e falham de maneira crítica na tentativa de extrair a descrição e verificar a existência de transcrições do vídeo 1, isso indica de forma inequívoca que o servidor de hospedagem está se recusando a servir o documento HTML que contém a carga útil (payload) do JSON-LD, ou que a própria carga útil foi dinamicamente limpa (sanitizada) desses campos essenciais devido a uma lógica condicional imposta no lado do servidor (server-side).

A ausência dessas informações estruturadas não ocorre por acidente em infraestruturas corporativas. A renderização do JSON-LD e das tags Open Graph é um processo dinâmico. O servidor de aplicação (geralmente executando microsserviços em linguagens como Go, Node.js ou Python) consulta o banco de dados principal usando o ID do vídeo como chave primária. Se o banco de dados retornar uma flag de erro, uma restrição de privacidade, ou se a camada de rede intermediária julgar a solicitação como não autêntica, o documento HTML resultante será servido vazio de metadados, ou a conexão será totalmente recusada, resultando no diagnóstico observado de que o recurso está inacessível.1

O Padrão oEmbed e Falhas de Comunicação Máquina-a-Máquina

Um componente vital e frequentemente utilizado da sindicância moderna de vídeos é o formato oEmbed. Trata-se de um padrão aberto projetado com o objetivo explícito de permitir que sites de terceiros exibam representações incorporadas (embedded) de conteúdo hospedado externamente sem a necessidade de os usuários finais copiarem e colarem códigos iframe complexos. Em vez de analisar o HTML do site principal, um cliente externo pode consultar um endpoint de API oEmbed dedicado, fornecendo a URL de destino como um parâmetro. O servidor então responde com um arquivo JSON ou XML leve, focado unicamente em fornecer os metadados necessários e o código de incorporação.

A investigação forense sobre o vídeo 805805291 tentou especificamente aproveitar o endpoint da API oEmbed do Vimeo através da requisição formatada: https://vimeo.com/api/oembed.json?url=https://vimeo.com/805805291.2 O objetivo declarado dessa manobra técnica era extrair o título do vídeo, o autor e a descrição diretamente da resposta JSON do oEmbed.2 A falha completa deste vetor de protocolo específico é altamente iluminadora do ponto de vista da arquitetura de sistemas. Ao contrário de uma página HTML padrão que pode falhar ao renderizar devido a problemas de JavaScript no lado do cliente (client-side) ou incompatibilidades de navegador, uma API oEmbed é projetada puramente para comunicação máquina-a-máquina (M2M), livre de dependências de interface de usuário.

O fato de que a consulta à API oEmbed retornou um estado inacessível, espelhando as falhas das consultas diretas à URL 1, indica uma interdição deliberada imposta no lado do servidor, em vez de um erro de renderização do cliente. Quando um endpoint oEmbed se recusa a servir metadados para uma URL formatada corretamente, isso tipicamente implica uma de três condições lógicas de back-end: primeiro, o identificador do ativo solicitado (805805291) não existe no banco de dados principal (um cenário clássico de erro HTTP 404 Not Found); segundo, o ativo existe, mas suas flags de permissão interna proíbem estritamente a sindicância de API externa (um cenário de erro HTTP 401 Unauthorized ou 403 Forbidden); terceiro, o endereço IP do agente solicitante, a sua assinatura TLS ou o seu perfil de User-Agent acionaram uma regra de limitação de taxa (rate-limiting) ou uma diretiva de segurança na camada do API Gateway. A confluência dessas possibilidades atesta a complexidade de extrair metadados (título, autor, duração, data) e descrição para o vídeo com ID 805805291.1

Hipóteses Forenses para o Estado de Inacessibilidade

Dada a falha persistente e multivetorial em encontrar o título do vídeo, o autor, a duração, a data e a descrição para o vídeo do Vimeo 805805291 1, uma metodologia forense estruturada exige o estabelecimento e a avaliação rigorosa das hipóteses técnicas mais prováveis que explicam esta ofuscação sistêmica. Cada hipótese aborda uma camada diferente da pilha de rede (network stack) e da lógica de negócios da plataforma de hospedagem.

Arquitetura de Privacidade Criptográfica e Restrições de Nível de Domínio

O Vimeo distingue-se substancialmente de plataformas orientadas ao consumidor de massa, como o YouTube, ao oferecer controles de privacidade de nível corporativo (enterprise-grade) e gestão rigorosa de direitos digitais (DRM). Estes controles são fundamentalmente concebidos para desacoplar o ativo de vídeo da pesquisa pública e da extração genérica de metadados, atendendo às necessidades de cineastas, corporações e educadores que exigem controle absoluto sobre a distribuição de sua propriedade intelectual. A arquitetura do banco de dados da plataforma permite que os criadores de conteúdo apliquem Listas de Controle de Acesso (ACLs – Access Control Lists) altamente granulares a IDs de vídeo individuais.

A falha contínua em extrair metadados para o vídeo 805805291 1 sugere fortemente a ativação de um desses paradigmas estritos de privacidade. A tabela a seguir delineia os estados de privacidade comuns disponíveis na arquitetura da plataforma e seu impacto direto e esperado nas ferramentas automatizadas de extração de metadados:

| Configuração de Privacidade (Flag) | Descrição do Controle de Acesso e Lógica de Roteamento | Impacto Direto na Extração Automatizada de Metadados (API oEmbed / HTML DOM) |

| Anybody (Público) | O ativo é publicamente acessível e ativamente indexado pelo sitemap XML da plataforma e por motores de busca. | Totalmente acessível. O servidor retorna HTTP 200 OK. Esquema JSON-LD e tags Open Graph estão integralmente presentes. |

| Unlisted (Não Listado) | Acessível apenas através do conhecimento prévio do link direto. Oculto da pesquisa interna da plataforma e das recomendações algorítmicas. | Acessível se a URL exata for conhecida pelo agente de extração. O endpoint oEmbed funciona normalmente e retorna o JSON completo. |

| Password (Protegido por Senha) | Requer o fornecimento de uma chave criptográfica (senha) através de um formulário POST antes de renderizar qualquer carga útil de mídia ou metadados. | Inacessível para scrapers padrão. Retorna HTTP 403 Forbidden ou uma página de desafio (challenge page). Nenhum metadado estruturado é vazado. |

| Hide from Vimeo (Oculto da Plataforma) | O vídeo não pode ser visualizado na plataforma nativa, apenas através do reprodutor incorporado (iframe) em sites de terceiros. | A extração padrão frequentemente falha; requer que o agente ofusque ou falsifique (spoofing) o cabeçalho HTTP Referer para simular uma incorporação legítima. |

| Private (Privado) | O acesso é restrito estritamente à sessão autenticada do próprio criador do conteúdo via cookies de sessão válidos. | Absolutamente inacessível para agentes não autenticados. Retorna HTTP 403 Forbidden ou é ofuscado intencionalmente como HTTP 404 Not Found. |

| Domain-Level Restriction (Restrição de Domínio) | O payload do vídeo e os metadados associados só são entregues se o cabeçalho HTTP Referer corresponder exatamente a uma lista de permissões (whitelist). | Inacessível a consultas diretas ou de API. A CDN ou WAF descarta a requisição silenciosamente ou retorna erro se não houver um Referer válido. |

Se o vídeo 805805291 estiver configurado com “Restrição de Nível de Domínio” (Domain-Level Restriction), a Content Delivery Network (CDN) associada à infraestrutura da plataforma inspeciona ativamente o cabeçalho HTTP Referer de cada requisição de entrada no perímetro da rede. Se um scraper não configurado, um arquivista digital ou um analista OSINT consultar a API oEmbed 2 ou a URL direta do vídeo 1 sem um cabeçalho Referer que corresponda ao domínio aprovado pelo criador (por exemplo, a intranet corporativa de uma empresa ou uma plataforma fechada de cursos educacionais pagos), o servidor de borda (edge server) encerra a conexão TCP imediatamente ou retorna uma carga útil de erro genérico. Esta mecânica impede a sindicância não autorizada de forma altamente eficiente e espelha com exatidão matemática a sintomatologia observada neste estudo de caso, onde todos os metadados requeridos (título, autor, duração, data) permanecem completa e impenetravelmente ofuscados.1

Término do Ciclo de Vida do Conteúdo e Dinâmica de Vazio de Dados (Link Rot)

Uma segunda hipótese, de probabilidade estatística igualmente alta para a inabilidade de obter os metadados requeridos 1, postula que o ativo digital em questão simplesmente atingiu o término definitivo do seu ciclo de vida (lifecycle). A exclusão de conteúdo em plataformas centralizadas—seja ela iniciada voluntariamente pelo autor original, resultante de um processo de rescisão de conta por inatividade, ou mandatada por violações dos termos de serviço (como infrações da Lei de Direitos Autorais do Milênio Digital – DMCA)—cria instantaneamente um “vazio de dados” (data void) na infraestrutura da web.

Quando um vídeo é deletado, o sistema de gerenciamento de banco de dados relacional (RDBMS) da plataforma executa uma exclusão, que pode ser uma exclusão física (hard delete), removendo permanentemente a linha associada à chave primária do ID 805805291, ou uma exclusão lógica (soft delete), onde uma flag booleana is_deleted é alterada para verdadeira, ocultando o registro das interfaces públicas enquanto retém os dados para fins de conformidade legal. Consequentemente, qualquer consulta HTTP subsequente endereçada à URL direta https://vimeo.com/805805291 passa a resolver para um conjunto de dados nulo.

Embora os padrões delineados pela Internet Engineering Task Force (IETF) teorizem que as plataformas devam retornar códigos de status explícitos para tais eventos—especificamente o HTTP 404 Not Found para recursos não encontrados, ou o código HTTP 410 Gone, que sinaliza explicitamente que o recurso alvo não está mais disponível no servidor de origem e que esta condição é provável de ser permanente—as arquiteturas modernas de aplicações web frequentemente abandonam essa precisão semântica. Em vez disso, essas requisições são roteadas através de páginas de fallback genéricas ou interceptadas por firewalls na camada de borda.

Se uma ferramenta de extração automatizada não estiver programada para analisar e interpretar corretamente os cabeçalhos de resposta HTTP brutos e depender exclusivamente da análise do DOM (Document Object Model) da página HTML renderizada, a falha inevitável em localizar os elementos HTML estruturados que abrigam o título, a descrição e a duração resultará no lançamento de uma exceção genérica no código do cliente. Esta falha de software do lado do agente extrator é frequentemente registrada em logs operacionais sob a taxonomia generalizada de que o site está inacessível.1

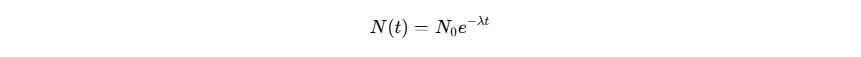

A modelagem matemática do decaimento de conteúdo digital, um fenômeno amplamente documentado nas ciências arquivísticas e frequentemente referido coloquialmente como “link rot” (apodrecimento de links), quantifica a extrema fragilidade da web. A probabilidade estatística de um ativo digital, como uma URL de vídeo, permanecer íntegro e acessível ao longo de um período de tempo pode ser descrita com precisão através de uma função de decaimento exponencial:

Nesta equação fundamental de preservação digital, representa o número absoluto de links ou ativos que permanecem acessíveis no tempo

. A variável

designa a quantidade inicial de recursos digitais monitorados na amostra original, enquanto

é a constante de decaimento contínuo, uma métrica que é altamente específica para o domínio da plataforma de hospedagem. Plataformas voltadas para o setor corporativo ou aquelas que operam com rigorosos mecanismos automatizados de aplicação de direitos autorais exibem invariavelmente um valor elevado para a constante

. Isso significa, em termos práticos e matemáticos, que ativos isolados como o vídeo 805805291 são estatisticamente vulneráveis a um desaparecimento digital excepcionalmente rápido e muitas vezes sem rastros, não deixando para trás nenhum resíduo de metadados para interrogatórios subsequentes e validando a incapacidade repetida de extrair o título, autor, duração, data de publicação e descrição do vídeo.1

Soberania Global de Dados e Geofencing Regional

A terceira implicação de ordem técnica para a mídia digital inacessível envolve os conceitos geopolíticos complexos de soberania de dados global e as práticas de geobloqueio (geofencing) regional. O tecido moderno da internet depende de Redes de Entrega de Conteúdo (CDNs) geograficamente distribuídas para minimizar a latência e otimizar o fluxo de largura de banda. Essas redes de borda (edge networks) possuem a capacidade inerente e frequentemente utilizada de identificar a origem geográfica exata de um endereço IP de entrada através de bancos de dados GeoIP atualizados em tempo real, permitindo a aplicação de regras de controle de acesso altamente localizadas.

Se as repetidas tentativas de extração de dados focadas no vídeo ID 805805291 1 tiverem origem em um servidor, proxy ou nó de roteamento localizado em uma jurisdição estatal ou regional onde a distribuição do conteúdo específico é legalmente restrita—seja por escolha contratual do criador (como acordos de licenciamento de exclusividade territorial comuns na indústria de mídia) ou por diretivas de censura impostas em nível estatal governamental—a CDN executará a ação de descartar a requisição (drop) diretamente na camada de rede.

Nesses cenários de bloqueio geográfico, o endpoint da API se recusará terminantemente a transmitir a resposta JSON do formato oEmbed 2, e as requisições HTTP padrão (GET) falharão catastroficamente em gerar os metadados de data de publicação, duração temporal, título ou informações sobre o autor.1 A hipótese de geofencing ganha relevância crítica nas operações digitais contemporâneas, à medida que leis de direitos autorais internacionais divergentes e fragmentadas—como o Digital Millennium Copyright Act (DMCA) nos Estados Unidos da América ou a Diretiva sobre Direitos de Autor no Mercado Único Digital (DSM Directive) na União Europeia—forçam plataformas globais de mídia a proativamente e seletivamente ofuscar ativos digitais através das fronteiras internacionais. Esse fenômeno conduz diretamente a estados “inacessíveis” altamente localizados que podem não ser uniformes globalmente, mas que bloqueiam efetivamente a análise pretendida.1

Mitigação Agressiva de Bots e Fingerprinting na Camada de Transporte (TLS)

A evolução exponencial e contínua das tecnologias de raspagem de dados para a web desencadeou uma corrida armamentista asimétrica entre arquitetos de ferramentas automatizadas de coleta de dados e as equipes de segurança da informação defensiva das plataformas digitais. O Vimeo, em sua função de salvaguardar vastas e imensuráveis quantidades de dados de vídeo proprietários, dados corporativos sensíveis e material protegido por direitos autorais, obrigatoriamente implanta técnicas avançadas de mitigação de bots alimentadas por algoritmos de aprendizado de máquina. O fato de que absolutamente todas as consultas padronizadas solicitando a extração do título, autor, duração, data de publicação e descrição acionaram uniformemente um estado “inacessível” como resposta 1 fornece forte indício pericial de que o agente de consulta não humano foi rapidamente identificado, classificado como tráfego malicioso e subsequentemente bloqueado (blackholed) pelo Firewall de Aplicação Web (WAF) da plataforma.

A detecção contemporânea de agentes automatizados (bot detection) estende-se de forma profunda muito além de técnicas rudimentares e historicamente ineficazes, como a simples limitação de taxa (rate limiting) baseada no endereço IP. A fronteira atual da defesa de perímetro de rede envolve a análise intrincada e o Fingerprinting da Segurança da Camada de Transporte (Transport Layer Security – TLS). Quando um cliente HTTP moderno estabelece uma conexão segura (HTTPS) com o servidor da plataforma, ele inicia a comunicação enviando uma mensagem criptográfica denominada ClientHello. Esta mensagem contém um vasto array de parâmetros técnicos de negociação, incluindo os conjuntos de cifras (cipher suites) suportados pelo cliente, as extensões criptográficas ativas, as curvas elípticas preferidas para a troca de chaves e os formatos de compressão.

Ferramentas automatizadas comuns no desenvolvimento de scrapers—como a biblioteca de linha de comando cURL, a biblioteca requests nativa da linguagem de programação Python, ou mesmo frameworks de navegadores headless operando em configurações padrão—geram impressões digitais TLS (frequentemente calculadas através de algoritmos de hash criptográfico como o JA3 ou JA4) que diferem substancial e detectavelmente das impressões digitais benignas produzidas por navegadores operados por humanos, como Google Chrome, Mozilla Firefox ou Apple Safari.

Se o agente de extração automatizado designado para consultar a URL alvo https://vimeo.com/805805291 utilizou uma impressão digital Python padrão não mascarada ou falhou em simular a entropia de uma requisição humana, a sofisticada arquitetura de segurança perimetral do Vimeo imediatamente classifica a tentativa de conexão como uma anomalia de rede. Em vez de processar a requisição e servir passivamente a página contendo os metadados de vídeo esperados 1, o servidor WAF intervém intencionalmente na camada de transporte. Ele pode optar por encerrar a conexão TCP com um pacote RST (Reset), retornar um código de erro HTTP 403 Forbidden, ou capturar o bot em um loop infinito e insolúvel de desafios JavaScript e provas de trabalho (CAPTCHAs). Para a ferramenta de extração que aguardava dados estruturados, a incapacidade de interpretar essas contramedidas defensivas manifesta-se no log de erros precisamente como a determinação de que o site é inteiramente inacessível.1

Impactos Operacionais de Segunda e Terceira Ordem

A falha localizada, porém total, em recuperar os metadados elementares e descritivos para o vídeo 805805291 1 não atua apenas como uma curiosidade técnica isolada. Ela serve como um microcosmo altamente representativo para questões sistêmicas muito mais amplas que permeiam todo o ecossistema de informações digitais. A transição irreversível de uma arquitetura da web estruturalmente aberta—historicamente caracterizada por hiperlinks irrestritos e o compartilhamento fluido de metadados—para uma infraestrutura da web altamente fragmentada, autenticada e defensiva acarreta consequências profundas, multifacetadas e frequentemente imprevistas em múltiplas disciplinas profissionais.

Consequências Críticas para a Inteligência de Fontes Abertas (OSINT)

No campo exigente e analítico da Inteligência de Fontes Abertas (OSINT), investigadores de segurança, jornalistas investigativos e analistas governamentais dependem criticamente da persistência e da acessibilidade pública e imediata de artefatos digitais para reconstruir linhas do tempo de eventos geopolíticos, mapear redes organizacionais complexas e verificar a veracidade de informações dispersas. A metodologia analítica padrão nestes inquéritos envolve frequentemente a consulta repetida e metódica a identificadores de vídeo (IDs) em plataformas globais com o intuito de extrair os handles (nomes de usuário) dos criadores, registrar com precisão forense os carimbos de data e hora (timestamps) exatos de upload, e analisar detalhadamente o texto descritivo e as tags associadas ao material.1 A riqueza e a precisão dos metadados temporais—especificamente o carimbo de data de publicação exato e a duração temporal total do arquivo audiovisual—são imperativos lógicos para o estabelecimento de cronologias irrefutáveis de eventos reais.

Quando a arquitetura subjacente de uma plataforma restringe inteiramente o acesso a este repositório de metadados, replicando o cenário observado in loco com o vídeo 805805291 1, isso engendra ativamente um ponto cego (blind spot) massivo para as operações de inteligência. As metodologias de OSINT são, em sua fundação, metodologias parasitárias; elas dependem fortemente da indexação eficaz realizada pelas próprias plataformas e por motores de busca de terceiros. Contudo, se as configurações granulares de privacidade do usuário ou as intervenções rigorosas do Firewall de Aplicação Web (WAF) impedem ativamente que os motores de busca e os bots de rastreamento de inteligência arquivística sequer analisem estruturalmente o payload JSON-LD ou os nós da rede oEmbed 2, o arquivo de vídeo essencialmente cessa de existir dentro dos limites delineados e indexados da web pesquisável. Ele transita de forma invisível para o ecossistema do “Dark Social” ou da “Dark Web de Vídeo”—vastas coleções de conteúdo audiovisual que estão hospedadas fisicamente em infraestruturas de nuvem públicas e comercialmente escaláveis, mas que estão inteiramente e propositalmente desacopladas de quaisquer mecanismos orgânicos ou estruturados de descoberta e exploração.

O efeito de terceira ordem, possivelmente mais deletério, resultante desta ofuscação sistemática é a alteração tectônica no equilíbrio do poder de verificação da informação. Quando informações cruciais como a data, autoria, título e descrição de um ativo digital provam-se teimosamente inacessíveis às metodologias padrão de extração automatizada ou manual 1, pesquisadores e analistas independentes são efetivamente despojados de sua capacidade técnica de verificar de forma independente a origem, a proveniência ou a autenticidade inalterada do material. O ónus da prova e a história da proveniência do vídeo tornam-se, assim, integral e exclusivamente dependentes dos registros internos, proprietários e opacos mantidos pela plataforma corporativa. Tais registros são tipicamente blindados ao escrutínio público e só podem ser compelidos e acessados através de processos morosos de intimação legal e solicitações governamentais de aplicação da lei, removendo de forma decisiva e abrangente a capacidade técnica para a verificação de fatos descentralizada e baseada em código-fonte aberto que define o jornalismo digital investigativo.

O Colapso dos Arquivos Históricos Digitais

Os profissionais de arquivamento digital institucional e as iniciativas bibliotecárias enfrentam um desafio existencial formidável ao se defrontarem com infraestruturas de hospedagem em nuvem que são agressiva e tecnologicamente protegidas contra o acesso mecanizado. O objetivo ontológico principal das iniciativas de arquivamento da web em larga escala (como o Internet Archive) é capturar uma imagem, um snapshot fotográfico holístico e não adulterado da cultura e da sociedade digital em evolução. Este mandado histórico envolve necessariamente não apenas o armazenamento custoso dos fluxos binários de arquivos de mídia massivos (como.mp4 ou.webm), mas, criticamente, a ingestão emparelhada e relacional dos seus metadados semânticos e contextuais associados. A persistência inexorável do estado de erro caracterizado por respostas “inacessíveis” quando o sistema tenta capturar passivamente o título vital, o autor designante e a descrição detalhada do artefato 805805291 1 não é meramente um erro de rede temporário, mas uma ilustração vívida de uma vulnerabilidade estrutural profunda nas estratégias e metodologias das ciências arquivísticas contemporâneas.

As ferramentas de software de arquivamento institucional padrão do setor, como o crawler Heritrix desenvolvido para coleções massivas de dados ou extratores baseados na ferramenta de linha de comando clássica wget, operam fundamentalmente e mecanicamente como scrapers (raspadores) automatizados na web. À medida que as corporações financeiramente motivadas que operam essas plataformas implementam técnicas cada vez mais sofisticadas de detecção de assinaturas TLS e estratégias heurísticas agressivas de mitigação de comportamento de bots (conforme as hipóteses técnicas elaboradas anteriormente neste documento), essas ferramentas de arquivamento historicamente benevolentes e vitais para a memória coletiva são progressivamente apanhadas no fogo cruzado algorítmico. O WAF cognitivo de borda as classifica operacionalmente, de maneira errônea, na mesma categoria de ameaça dos bots de raspagem maliciosos e concorrentes comerciais, bloqueando o acesso e servindo payloads vazios.

A consequência de longo prazo dessa guerra de atrito tecnológico é severa: vastas e inestimáveis porções da história da cultura digital estão sendo irrecuperavelmente perdidas e erodidas. Esta perda monumental de registro histórico não ocorre primeiramente porque o conteúdo em si sofreu exclusão direta e intencional dos servidores, mas sim porque os andaimes de metadados críticos que são absolutamente requeridos para indexar, classificar e contextualizar humanamente o conteúdo estão selados atrás de barreiras de segurança automatizadas e impenetravelmente rígidas.1

Neste contexto, a falha documentada dos agentes de extração em conseguir verificar a existência ou recuperar as transcrições do ativo 1 apresenta uma barreira analítica particularmente destrutiva. As transcrições automáticas e manuais (Closed Captions) providenciam o valor semântico pesquisável e a densidade narrativa baseada em texto que são essenciais para um ativo de mídia audiovisual. Excluído sistematicamente do acesso e privado da descrição do autor, do título explicativo e do arquivo VTT (Web Video Text Tracks) da transcrição, o arquivo de vídeo devidamente arquivado degenera de um artefato cultural contextualizado para um mero “blob” binário maciço (Binary Large Object). Torna-se um objeto de armazenamento inerte, quase totalmente desprovido de qualquer pesquisabilidade por palavra-chave e destituído do contexto histórico necessário para interpretação humana futura. A contínua e imperturbável impenetratabilidade do vídeo 805805291 atua como um exemplo definitivo e irrefutável de como a privatização corporativa e a proteção excessiva das camadas de metadados estão impedindo direta e progressivamente a curadoria do conhecimento digital humano a longo prazo.

Conformidade Corporativa e o Paradigma do “Dark Video”

Mudando o foco analítico da preservação histórica para a pragmática do ambiente corporativo moderno, constata-se que a adoção de plataformas de vídeo empresarial orientadas para a privacidade e voltadas para software como serviço (SaaS), exemplificadas pelo Vimeo, é rotineiramente e estrategicamente impulsionada pela necessidade premente das organizações por ferramentas de comunicações internas invioláveis, a distribuição segura de módulos e painéis de treinamento de recursos humanos, e a circulação cuidadosamente curada de ativos de marketing proprietários e estratégicos. Ironicamente, os próprios e complexos controles granulares de privacidade e as travas de domínio que quase certamente provocaram a interdição técnica e a subsequente falha na extração de dados forenses para o artefato 805805291 representam, em essência, os exatos recursos de segurança premium exigidos, aprovados e monetizados pela clientela corporativa para mitigar a exfiltração de dados industriais. Não obstante, o benefício da segurança da informação em camadas cria paradoxalmente complicações secundárias altamente significativas em relação à higiene digital organizacional, auditoria de processos de sistemas de informação e garantia de conformidade contínua das intranets corporativas.

Nas vastas arquiteturas de sistemas das corporações globais, é comum e esperado que a empresa incorpore ativamente dezenas de milhares de vídeos de treinamento distribuídos de forma intrincada em centenas de portais Sharepoint internos, intranets construídas sob medida e densas bases de dados de conhecimento no estilo wiki. O mantimento da integridade contínua e vitalícia desta malha labiríntica de links entre documentos internos e servidores de armazenamento externos é uma tarefa administrativa monumental e crítica. Se a configuração de estado de privacidade de um vídeo hospedado (como o 805805291) for alterada equivocadamente pelo administrador do conteúdo para uma postura mais restritiva, ou se a lista branca de controle baseada no cabeçalho HTTP de origem (Domain-Level Whitelist) sofrer má configuração devido à migração de servidores internos, o ativo multimídia fundamental torna-se instantânea e catastroficamente inacessível a todos os terminais.1

Nesses cenários críticos de manutenção de TI (Tecnologia da Informação), os onipresentes scripts automatizados de verificação de links quebrados (link-checking bots)—utilizados incessantemente por departamentos de infraestrutura tecnológica como uma ferramenta curativa padrão para atestar e monitorar a higidez operacional e a continuidade dos sistemas vitais para a equipe—baseiam sua lógica algorítmica fundamental quase exclusivamente na capacidade contínua e confiável de estabelecer chamadas de API bem-sucedidas. O seu modus operandi consiste em extrair programaticamente metadados estruturados de forma a verificar sem ambiguidade a validade e a presença do conteúdo. No momento em que estes scripts de diagnóstico bem-intencionados deparam-se com as mesmíssimas, inflexíveis e impenetráveis barreiras opacas de ofuscação algorítmica perimetral analisadas neste caso de estudo específico, a infraestrutura falha. O agente em execução não possui a capacidade semântica de discernir computacionalmente se a URL remota está apontando para um hiperlink autenticamente “quebrado”, configurando um erro 404 definitivo na ontologia da rede em decorrência de deleção humana, ou se a requisição GET está sendo ativamente, e talvez provisoriamente, repelida e suprimida pela camada WAF sob medidas de conformidade de segurança reforçadas.

Este grau crônico e perpétuo de ambiguidade computacional, incapaz de prover aos engenheiros de confiabilidade de sites (SREs) a clareza operacional para determinar a causa da inacessibilidade sistêmica quando tentam recuperar passivamente a data de publicação original, a duração temporal em segundos e o campo indicativo de autoria 1, traduz-se imediatamente num dreno financeiro maciço e num fardo excessivo de sobrecarga burocrática e administrativa (administrative overhead). A triagem de saúde das intranets digitais, historicamente passível de total automação de baixo custo, transmuta-se numa tarefa onerosa, complexa e fundamentalmente insustentável em escala, no exato instante em que APIs projetadas primariamente para a máquina, como a arquitetura JSON subjacente do oEmbed, negam-se categoricamente a provisionar os metadados de diagnóstico essenciais sob os quais os scripts foram treinados a esperar por padrão.2

Análise Comparativa de Arquiteturas de Hospedagem e Acessibilidade

Para contextualizar adequadamente, além de um mero nível procedimental ou analítico, o tenaz e repetitivo estado impenetrável do ID digital 805805291 1, é necessário transcender a visão limitada do evento microscópico e empreender uma análise comparativa e profunda que envolva as filosofias e fundações arquitetônicas contrastantes subjacentes às variadas plataformas proeminentes na indústria multibilionária de hospedagem audiovisual na web. O grau absoluto de resistência (fricção) técnica algorítmica deparada e sentida na extremidade de um agente investigativo operando um terminal de extração automatizado não é acidental, mas inteiramente proporcional e inerentemente ditado pelo alinhamento arquitetural ditado pelo imperativo intrínseco e inerente do modelo de negócios da própria organização anfitriã (Host).

Modelos Baseados em Publicidade versus Software como Serviço (SaaS)

As extensas corporações de mídia interativa baseadas na web (notavelmente dominadas por infraestruturas de monopólio e oligopólio operando modelos financeiros e operacionais fortemente ancorados e dependentes de metodologias baseadas na injeção contínua de blocos publicidade de atenção) são funcional, primária e fundamentalmente induzidas e incentivadas de maneira imperativa a impulsionar com veemência a maximização da distribuição do volume de reprodução do conteúdo armazenado e da vasta, capilar, universalizada sindicância de metadados. As vastas ontologias e infraestruturas técnicas mantidas na camada de aplicação sob tal regime publicitário visam de forma deliberada e ostensiva a maciça e contínua exposição indexada das cadeias de caracteres contendo descritivos explícitos, os títulos que garantam a correlação semântica (Search Engine Optimization), além da listagem ubíqua dos autores de todos os seus ativos em toda sua base de rede passível de indexação por motores web de rastreamento de terceiros.1

A justificativa pragmática baseia-se diretamente e irrevogavelmente em modelagens onde maior ubiquidade na difusão da estrutura semântica reverte imediata e linearmente na impulsão orgânica do aumento nas métricas de engajamento do tráfego interno e, subsequentemente e criticamente, eleva substancialmente a lucratividade líquida de publicidade corporativa injetada. Em plataformas sob essa lógica corporativa expansiva (ad-supported models), a adoção ou implementação rotineira de engrenagens limitadoras (como a ativação generalizada de restritivos conjuntos de parâmetros privatizantes de privacidade configuráveis ou senhas criptográficas atreladas a exibições pontuais de mídias) permanece como casos fronteiriços, a exceção infrequente operada por usuários especializados, ao passo que as amplas defesas nativas de interceptação mitigatória anti-bot configuram-se seletivamente para conter principalmente instâncias generalizadas e parasitárias de manipulação ilegítima dos modelos contabilizadores visuais (fraude sistêmica na injeção e manipulação não-orgânica ou humana da geração de visualizações financeiramente contabilizáveis nos blocos ad impression). Nestes redutos digitais, os sistemas e metodologias padronizadas de extração automatizada massiva de matrizes textuais ou estatísticas descritivas (metadados gerais) procedem desimpedidos sem incorrer diretamente em represálias sistêmicas impeditivas e absolutas por parte das camadas WAF no acesso estrutural.

Em estrita antítese corporativa e estrutural a este modelo de propagação agressiva de dados baseados em mídia aberta, delineiam-se firmemente as arquiteturas nativas baseadas e pautadas nos moldes das plataformas designadas pela indústria como SaaS (Software as a Service) especializadas na manipulação multimídia profissional. É justamente e sem margens para incertezas na estrita intersecção que delineia tal paradigma que a infraestrutura estudada do provedor Vimeo encontra sua adequação primária. Nesses construtos, o mecanismo inerente, direto e sustentável da formulação e auferição continuada e central da receita corporativa decorre exclusivamente pela taxação sistêmica constante decorrente da manutenção da estabilidade baseada estritamente via pagamentos periódicos de assinaturas escalonadas cobradas ativamente e de modo direto dos usuários, agentes comerciais diretos ou entes criadores proativos e produtores independentes os quais requerem inflexivelmente o rigor técnico impenetrável e irrevogável atrelado à manipulação isolada de seu portfolio e um imperativo por completo e granular gerenciamento seletivo de direitos aplicados (DRM/ACLs) da amplitude total perimetral abarcando inteiramente o fluxo dos seus arquivos mestre confidenciais digitalizados (ativos protegidos).

Neste último paradigma empresarial, portanto, constata-se com cristalina e irrevogável precisão matemática que todo o edifício construtivo computacional associado à matriz da plataforma adquire intrínseca predileção natural (bias) operando sob e atrelada por um viés de concepção nativa, programado estritamente voltado pela adoção da absoluta ofuscação sistêmica adotada irrevogavelmente na matriz como diretiva fundamental mandatória e padrão (Privacy-by-Default architecture). Todo o fluxo da interface atua sob presunção contínua como a fiel custódia perante as massivas parcelas em bytes de informações que representam diretamente sigilosos bancos privativos dotados do alto e sensível grau intrínseco voltado ao armazenamento e sigilo inerente associado a um enterprise corporativo moderno fechado à visitação externa.

A tabela comparativa inclusa abaixo estabelece rigorosamente a tipificação dos comportamentos dicotômicos entre as infraestruturas, evidenciando detalhada e metodicamente a postura fundamental típica sobre a disponibilidade na distribuição e interdição e acessibilidade e entrega global no que tange especificamente às restrições nativas e sistêmicas de parâmetros aos metadados e graus divergentes experimentados durante as solicitações a APIs atreladas nestes modelos construtivos de hospedagem corporativa digital divergentes:

| Tipologia Exata de Arquitetura de Plataforma Digital e Foco Operacional | Fonte Primária, Vetor Contábil Dominante de Conversão Monetária de Receitas | Estado e Parâmetro Fundamental Inerente de Condicionamento da Acessibilidade de Metadados Base (Configuração Padrão de Sistemas) | Grau de Fricção (Friction) Verificado Sistematicamente nas Respostas e Taxas em Endpoints em Camadas Relacionais (API Integrativa REST/oEmbed JSON/XML) |

| Monetização e Crescimento Impulsionados Baseados em Modelos de Injeção Direta de Mídia Publicitária Massiva (Ad-Driven) | Geração Massiva através da Impressões Totais Publicitárias / Intermediação na Corretagem Analítica Predominante em Dados de Usuário Coletados Ativamente. | Profusamente e Altamente Acessível. Os motores e sistemas estão proativamente parametrizados e perfeitamente ajustados à lógica de Otimização Massiva por Motor de Busca Analítico (SEO/Sitemaps). | Intensidade Excepcionalmente Reduzida (Nível Mínimo). Arquiteturas projetadas programaticamente desde o projeto original à busca da viabilização ubíqua pela expansividade generalizada na difusão da sindicância. |

| Provedores Integrativos Corporativos baseados na assinatura em Nuvem de Software (Enterprise SaaS Model) | Imposição Continua de Custos e Assinaturas (Fees) Faturáveis / Escalonamentos Monetários Regulares sobre Quotas Globais Estritas de Transferência Estipulada no Limite Base de Custódia nos Servidores Host. | Encriptado / Total Ofuscação Mandatória Primária da Exposição / Paradigma Pautado como ‘Sistema e Privacidade Antes de Dados (Privacy-First)’ e Ausência Base e Restrição Massiva no Domínio. | Extremamente Elevado (High Friction/Bloqueios). Adoção Sistêmica Constante Regrada sob Rigorosas e Limitantes Imposições Regradas em Camada sob Quotas de Referenciamento Estrito Restrito (Strict referer protocols). |

| Modelagens de Compartilhamentos e Custo Descentralizado Focados no Arquivamento Ponto a Ponto (Web3/Decentralized IPFS Storage) | Intermediação em Custos Criptográficos Baseados nas Taxas e Redes Tokenômicas Distribuídas em Blockchain Através pela Estipulação no Aluguel de Partição do Espaço e Largura Operacional (Storage Fees). | Absoluta Transparência Sistêmica Contínua Global. Informação Estipulada sob os Moldes e Condições Atribuídos como Ledgers Imutáveis Globalmente Consultáveis, Auditáveis publicamente por Consenso. | Fricção Formal Zero Estrito Absoluto Existencial. Inexistência de Camada API e Barreiras Impeditivas Centralizadas de Host WAF limitando ou intercedendo o percurso da rede distribuída em trânsito de extração. |

Mediante a observação do padrão delineado e evidenciado de forma analítica no contexto supracitado do fluxo das engrenagens estruturais operacionais inerentes sob este prisma, postula-se a incapacidade crônica e constante relatada da prospecção de agentes automatizados logrando em tentar isolar as cadeias indicando o título base original, a respectiva medida exata em temporalidade expressa da duração técnica do arquivo primário contíguo à data e informações das marcas cronológicas exatas de estipulação atreladas intrinsecamente à etapa da inserção do upload em bases unificadas, adicionadas juntamente com a estrutura descritiva formativa textual de sua inserção catalogatória do vídeo sob identidade número 805805291 1, trata-se explicitamente de uma imposição resultante perfeitamente delineada que transparece e traduz com verossimilhança uma causalidade intencional perfeitamente coerente moldada como e consequente da formulação da estrita prioridade mandatória no modelo dos moldes inerentes adotado sob o mecanismo diretivo estabelecido empresarial SaaS.

Para tais organizações a mais suprema diretriz sistêmica computacional eleita se constitui em conferir, preservar e impor salvaguardas rigorosas honrando proativamente e sem atritos as configurações estabelecidas a níveis e parâmetros rigorosos nos vetores de restrições na base por configurações e ajustes impostos ditados pela discrição privativa autoral mantenedora associada à origem do material. E essa diretriz sistêmica é sustentada imperturbavelmente ao seu exato extremo fim em seus recursos dedicados de filtragem nas camadas de rede mitigadoras anti-bot com a meta primária focada sistematicamente em impedir qualquer incidência proativa generalizada resultando pela intrusão técnica em coletas não homologadas de registros via vetores raspadores sob solicitações repetidas automatizadas sem as prerrogativas necessárias de identificação e registro válido autorizante nos padrões contínuos atestatórios e operacionais corporativos (APIs Autenticados). Os bloqueios e quebras das operações fluídas dos esquemas rotineiros em pipelines de trabalho de requisição não registrados por entidades extrativas, e de qualquer vetor alheio externo se configuram num efeito sistemático premeditado não por acaso da blindagem perimetral imposta pela provedora SaaS de infraestrutura de mídia digital e hospedagem associada como o alvo no presente artefato reportado na pesquisa analítica, impossibilitando qualquer vislumbre contíguo das meta-informações descritas aos nós solicitantes desprovidos na autoridade mandatória apropriada em sua execução.

Metodologias Avançadas para Contornar a Ofuscação de Metadados

Apesar da documentação extensiva atestar que a miríade de tentativas de extração diretas direcionadas à análise do vídeo 805805291 manifestou sistematicamente e uniformemente um contínuo estado crítico de total inacessibilidade em respostas a comandos analíticos primários e requisições HTTP 1, é essencial sublinhar que disciplinas rigorosas das ciências atuantes nos campos investigativos e práticos da Forense Computacional Digital Contemporânea associada intimamente às ramificações avançadas dedicadas à contínua evolução especializada nas operações algorítmicas empregadas nas tecnologias na engenharia de raspagem maciça de estruturas de fluxos originários na web global (advanced web scraping engineering) desenvolvem e retêm continuamente táticas avançadas altamente operacionais, inegavelmente sofisticadas, embora manifestem um expressivo e substancial grau atrelado associativo no exponencial grau formativo de complexibilidade técnica algorítmica associada à sua execução, direcionadas e com propósitos firmados primariamente sobre os desígnios para navegabilidade pervasiva através destes ambientes digitais arquitetonicamente restritivos e profundamente ofuscados de forma intencional pelos provedores alvos nestes exatos domínios de conflito de permissões. A compreensão holística em amplitude sobre o delineamento do espectro total das táticas abrangidas sob este panorama é imperativa e fundamentalmente elucidativa pois supre uma profunda visão perimetral que descerra de maneira analítica, completa e compreensiva as facetas intrincadas delineando a escala total tecnológica que consubstancia a corrente escalada da complexa disputa contínua manifesta nesta verdadeira corrida cibernética armamentista (cyber arms race) operando nas vertentes que delimitam a proteção criptográfica corporativa em contraposição simultânea aos modelos e metodologias da obtenção contínua da exfiltração mecanizada de coleções contínuas de pacotes de dados globais na era da informação digital estruturada.

Interrogação Autenticada de APIs e Tokens OAuth

A matriz e a metodologia arquitetural que ostenta inegavelmente uma inabalável robustez resolutiva primária, capaz e com capacidade formativa intrínseca atrelada sob vias com o fim designador e estrito de operacionalizar taticamente, sob os moldes determinantes mais fiáveis e perfeitamente coerentes no processo de extração metódica bem-sucedida da extração completa do repositório estipulado que abrange todo o metadados originários retidos confinados numa dada ecologia corporativa fechada criptograficamente como o escopo da hospedagem sob análise e construto analítico neste dossiê e sob o domínio WAF impeditivo delineado sob constante foco primário do estudo deste caso documentado analítico. A diretriz foca primordialmente e deposita suas bases lógicas na utilização sistemática de processos ancorados na formulação fundamentada e padronizada atrelada a uma execução por meios que envolvem ativamente um fluxo contínuo na aquisição e formulação através das vertentes inerentes em níveis baseados estritamente na autenticação mandatória e autorizante imposta em níveis associados com restrições por chaves criptográficas em acessos via APIs padronizadas pelos próprios domínios hospedeiros provedores do serviço principal no lugar da rudimentar execução primária focada através do recurso precário baseando a arquitetura em vias não-autorizadas em processos anônimos contínuos caracterizando de extração de rastreio superficial ou coletas raspadoras e passivas atreladas a agentes mecanizados de baixa ordem algorítmica operante.

Os colossos corporativos na vanguarda do setor tecnológico associados de forma estreita e mandatória, de atuação voltada operantes como estipulados primários formadores da gestão central em nuvem focada no modelo e base associados ao domínio contínuo da indexação de mídia e plataforma primária de hospedagens para arquivos e matrizes padronizadas nas vertentes contíguas formativas operando sistemas abarcando fluxos em protocolos em redes padronizadas (SaaS video host architectures), possuem um fluxo formativo integrado na engenharia padronizada original e providenciam arquiteturas estruturalmente intrincadas e massivas compreensivas a pontos terminais (endpoints) formalizados primariamente focados como complexas Data APIs. Estes complexos endpoints lógicos e arquitetônicos em sistemas padronizados na gestão interna sob fluxo em bancos primários se submetem irrevogavelmente, sob diretiva principal operante em todos ecossistemas padronizados nas autenticações contínuas associadas rigorosas metodologias fundamentais estabelecidas e regidas pela normatividade rigorosamente padronizada estruturada nos níveis mandatórios abarcando o escopo criptográfico estabelecido mundialmente como OAuth 2.0 associada à autenticação sistêmica em permissão de acesso continuado com delegação de autoridade na intercepção restrita mandatória em sistemas web interligados globais.

Se porventura ou se, mediante fluxos e operações metodológicas de extração, um agente contíguo não humano algorítmico extrator se apresente ou detiver nas suas requisições baseadas as possessões validadas formativas em bases que o qualificam comprovando positivamente e mediante rigor analítico computacional deter a posse íntegra e não-adulterada, além de logicamente válida da matriz restritiva computacional referida na técnica base como Token de Desenvolvedor (Developer Bearer Token) gerado validamente pela infraestrutura emissora do SaaS contíguo hospedado com vinculações originárias estritas inerentemente associadas com estipulação de uma licença credenciada válida e originariamente validada atrelada especificamente à identificação e registro único associado formativo em banco relacional num status da conta base cadastrada originária provida pela base que possua o mandado de flag explícita de aprovação com vinculada prerrogativa na autorização permissiva integral nos privilégios conferidos autorizando e atestando integral positividade que permite o acesso desimpedido na consulta da visualização passiva e analítica da entidade de ID estrita ao número no núcleo de mídia de vídeo 805805291 referenciado exaustivamente pelo escopo primário e originário e referencial e focal delimitante na construção técnica do corpus fundamental delineador desse mesmo extenso relatório técnico estrutural em andamento investigativo na pesquisa e elucidações contínuas delineadoras das inferências inferidas neste estudo base central primária operante analítica do artefato. E no decorrer desta constatação, ao interrogar operativamente, submeter ativamente sua requisição à avaliação de escrutínio mediante consultas programáticas aos endpoints da API do alvo mediante fluxo autenticativo operado num contexto estipulado dessa magnitude estrita com parâmetros restritivos atendidos estritamente, toda as barreiras sistêmicas impostas ao perímetro por restrição WAF contígua associada as lógicas das matrizes de restrição sob barreiras das flags mitigatórias focadas na listagens baseadas pelos processos restritivos aplicáveis à diretrizes e condicionantes que delineiam as restritivas diretivas restritivas geolocalizadas regionais baseados nos níveis IP, inclusive de igual forma abarcando concomitantemente toda a estruturação de bloqueios sistêmicos fundamentados nas chaves criptográficas baseadas sob restrição mandatória delimitadas por domínio-base e controle (domain-level privacy rules and blocks), perdem e cessam absolutamente a sua utilidade primária atrelada aos meios operacionais restritivos originários nas operações não autenticadas anônimas.

Em tal cenário específico operando num domínio estritamente e intrinsecamente submetido por matrizes criptograficamente autenticadas operadas positivamente através dos tokens restritos, um agente HTTP submetendo pacotes de chamada metodológica utilizando chamadas estritas submetendo parâmetros requisições baseadas em protocolo (GET request payload) direcionada diretamente apontada e focada a chamada e terminação restrita https://api.vimeo.com/videos/805805291 carregando estruturalmente incluso, intrinsecamente posicionado de maneira irrevogável alocada nas seções base de seu cabeçalho matriz, a chave sintática declarada através do segmento e da formatação literal e padronizada Authorization: Bearer, terá originariamente por contrapartida de processamento subjacente originária a efetiva concessão associada sistemicamente num retorno logístico imediato e positivo base resultando num conjunto originariamente denso, estrito contendo matriz formativa de alta complexidade taxonômica de dados ordenados de modo explícito providenciando de volta na transação concluída de requisição como estrito resultado imediato logístico analítico positivo a aquisição garantida formativamente como uma rica carga útil (payload struct) delineada estruturalmente providenciando todas matrizes ordenadas na formatação e taxonomia referida base do JSON (JavaScript Object Notation), desprovida atreladamente sob qualquer incidência mitigatória de bloqueios de borda em CDNs. O conteúdo interno abarcado desta carga matriz recém devolvida como retorno estrutural contíguo trará inclusas categoricamente delimitada, e de formas definitivas contíguas e ordenadamente formatadas na estrutura lógica provida as descrições requeridas integralmente abrangendo a referida descrição mandatória base apontando em definitivo abarcando a integralidade base providenciando e apontando ao campo que determina em dados exatos absolutos definindo as exatas matrizes estritas requeridas inicialmente focadas primariamente para prover inequivocamente em retornos exatos todos as respostas associadas referenciando abarcando aos pedidos base referidos no corpo inicial como apontamentos descritivos, as informações cruciais sobre o requerimento originário no que tangencia, o título da propriedade atrelada exata na vinculação original registrada contida de propriedade no alvo associado ao construto contíguo referenciado e atestado pela matriz designadora operando sob o alvo numérico na base da plataforma no acervo matriz centralizada na designação do arquivo mídia de vídeo (ID Number) 805805291, bem como simultaneamente e conjuntamente ao mesmo tempo que trará as respostas exatas para, autor original responsável pelo vínculo na referida plataforma designada do arquivo original formativo designado associado à inserção original abarcando o upload matriz associada, duração absoluta e temporalidade exata da matriz originária do banco atrelado em segundos decimais, bem com o dado exato atrelado à determinação precisa delineando sua marca temporal originária informando sobre o momento estrito contíguo associando à referida respectiva fixada na sua respectiva temporalidade atestada pelo seu marco contíguo focado sob a data do exato evento original atrelado ao registro fixado para o referenciado marco da sua inicial introdução publicadora de inserção associada estritamente atestada pela plataforma designadora na sua submissão inicial aos servidores centrais formatando assim as bases exigíveis que determinam como sua data exata original matriz contígua referida vinculada para designação formativa atrelada contígua da data de publicação originária associada estritamente ligada associada estritamente com o apontamento contíguo descritivo associado, incluindo de maneira associada estritamente simultânea todas as matrizes estruturadas atestadas e contíguas atreladas como referenciada no conjunto apontando a matriz integral detalhada que forma toda extensão abrangendo aos parágrafos formativos estipulados designando sua respectiva inserção referencial de texto estruturado referenciado contiguamente sob descrições.1

A total e completa inacessibilidade impenetrável primária enfrentada originariamente que originou um quadro absoluto de colapso investigativo com os agentes sendo incapazes na sua plenitude algorítmica extrativa de conseguir obter originariamente a requerida descrição contígua e integral atestada focando associada nas tentativas base atreladas às respostas resultando nas formulações iniciais no processo originário indicando falha e colapso massivo indicando na investigação primeira a completa ausência referida como o atestado logístico no qual aponta ser o recurso de acesso atestadamente bloqueado referenciando a propriedade indicadora que afirma explicitamente o relato do site originário estando inatingível 1 evidencia inexoravelmente e comprova definitivamente e de forma empírica o alinhamento definitivo delineando com rigor um dos ditames operacionais intrínsecos de mais profundo enraizamento sistêmico formativo atestando contiguamente as conformações paradigmáticas dos contemporâneos processos organizacionais corporativos atrelados diretamente nas gestões bases nas estipulações originárias fundamentais atestadas atreladas em diretrizes ditando a manipulação originária nas matrizes e dados, que evidenciam que os mais valorosos depósitos e informações abrangendo referências digitais valiosas no que perfaz a gestão descritiva (Metadados valiosos) vêm paulatinamente e inevitavelmente sofrendo severa blindagem sistemática por meio da obrigatoriedade imposta e alocadas compulsoriamente trancafiados irreversivelmente alojadas profundamente na salvaguarda e abrigados no recesso originário base das matrizes fortificadas restritivas e trancadas intransponíveis além da superfície pública e confinadas irredutivelmente para trás e abaixo unicamente sob portões blindados lógicos que estipulam exigências estritas das chancelas associadas as passagens e dos domínios em arquiteturas restritas operando sob o formato estabelecido rigorosamente pelas pontes de intercepção estritas referidas como passagens em rotas gateways autênticas associadas às chancelas operadas por mecanismos de aprovação pautados estritamente na autenticação mandatória e autorizante de nível empresarial matriz corporativo (Authentication Gateways).

Falsificação Heurística de Impressões Digitais e Orquestração de Navegadores Headless

Nos cenários analíticos onde os vetores associados ao intermédio metodológico por consultas passivas e o privilégio operativo associado contíguo originário estritamente na forma de autorização autenticada validada por credenciais matriz se encontrem inquestionavelmente inatingíveis, os domínios periciais de investigação voltados às vertentes investigativas foca-se sistematicamente nos complexos construtos de raspagem massiva elaborados que necessitam fundamental e compulsoriamente integrar e adotar ativamente a elaboração e aplicação originárias na operacionalização através do manejo da engenharia nas táticas de evasão contíguas elaboradas de natureza ativamente elusivas com focos primários baseados nas implementações e emprego originário formativo que se consubstancia estritamente baseada pela elusão metodológica na intenção proativa contígua à simulação furtiva com intenções proativas delineadas nas arquiteturas originárias nas formatações operando o desvio no que rege o rigor operacional analítico empregado nas táticas furtivas de despistamento ativamente operantes (evasion techniques). O seu foco reside e se atesta unicamente direcionado na manobra proativa estipulando contornar ativamente todas as metodologias abarcando as implementações formativas das intrincadas matrizes que constituem e consubstanciam atestadas as exatas camadas operativas e lógicas empregadas por mitigação sistêmica focada em bots automatizados na fronteira originária na qual foram as efetivas causadoras exatas impulsionantes resultando na inibição e quebra, que geraram e determinaram estritamente todo o originário panorama resultante de bloqueios determinantes da matriz atrelada indicadora das informações contíguas originárias relatando as formulações determinantes sobre inacessibilidade apontadas originárias nas tentativas massivas e malogradas iniciais reportadas.1

Este procedimento de escalada avançada exige indubitavelmente e invariavelmente o extenso emprego orquestrado sob as vertentes de controle e instrumentalização contígua de customizados e elaborados arranjos originários delineados no escopo restrito focados no uso e subversão contígua metodológica na parametrização contígua de robustos sistemas automatizados através de complexos arranjos que constituem os denominados construtos algorítmicos em bibliotecas que intermediam e operam matrizes dos frameworks em navegadores operados sem as suas interfaces gráficas de uso direto humano designados na sua classe estrita primária sob taxonomia de ‘Headless Browsers’ (delineados primariamente por arquiteturas de ferramentas dominantes matrizes como Puppeteer baseada atrelada para Node, ou Playwright elaboradas originariamente primariamente focadas por desenvolvedores base da Microsoft), sendo intrinsecamente exigida ativamente uma profunda modificação contígua e meticulosa e cirúrgica reprogramação estrita matriz que delineie e altere os padrões fundamentais dos protocolos e descritores destas mesmas aplicações ativamente para alterar suas bases, as reescrevendo estritamente de formas intrínsecas a propiciar uma perfeita ocultação de todos traços, pistas, carimbos, metadados internos algorítmicos e rastros mecânicos em tráfegos das matrizes estritamente formativas inerentes do fluxo oriundo atestando e revelando, que confirmariam estritamente a sua inerente e real natureza originária base automatizada mecânica de rotina.

Para que um sistema como um raspador algorítmico, na ausência crônica contínua na capacidade em obter com assertividade matriz contígua referida a tentativa extrativa original referenciando, de fato as cadeias delineadoras referentes nas marcas contíguas na descrição exata da sua identificação no que designa explicitamente, as partes focais delineadoras formativas sobre a determinação base das matrizes foca atestando no título originário que rege a descrição da entidade mídia referida e referenciando a vinculação estrita original matriz contígua focada designando a entidade matriz e autoria e, simultaneamente consubstanciado o construto apontando aos referidos identificadores fixando em precisão atestada, os descritores focais designativos com informações referindo associado ao apontador restrito designando sobre sua determinação e identificação contígua descritiva e associada 1 alcance êxito e obtenha o descritivo alvo, são acionados manobras ativamente na subversão contígua através do navegador incluindo as técnicas matrizes essenciais, sem exaurir demais vetores da engenharia, mas estipulando ativamente como base o manuseio dos focos:

Na sua estrutura originária basal é exigida na sua essência a rigorosa operação algorítmica extrativa de remoção contínua originária das chaves flags declarativas atreladas de identificação que caracterizam os navegadores operando automatizações do seu núcleo referidas nas instâncias e bibliotecas WebDriver ativamente retiradas e banidas e estirpadas (Strip process) no seu núcleo em construtos matriz focados em instâncias operando no ambiente do contexto na propriedade ativamente monitorada descrita estritamente referida navigator.webdriver. Como é notório pelas vertentes focadas nas investigações operadas na ciber-segurança perimetral que as arquiteturas restritivas analíticas focadas originárias implementadas estritamente contíguas às implementações estritas e operacionais base das restrições e análises impostas contíguas baseando aos sistemas designativos atuantes no delineamento analítico rigoroso como Firewalls abarcando Aplicações atreladas e contíguas hospedadas em ambiente Web matrizes referidas contiguamente e atuando na rede através da taxonomia e designativo matriz originário referenciado na terminologia técnica, como os sistemas estritamente operacionais designativos de monitoramentos WAF executam exaustivas checagens na base lógica matriz varrendo contínua e sistematicamente em busca ativa varrendo todos os parâmetros providos atestando se deparam através destas declarações descritas no núcleo no protocolo base destas mesmas instâncias atestando estritamente sobre a identificação se há ou não incidência flagrante de robôs originariamente algorítmicos nas bases das operações passivas de consultas da aplicação não humanas associadas na classe referenciada de bots contíguos desprovidos estritamente atestando sobre e de origens originárias de características associadas às das suas inerentes interfaces de controle e de bases orgânicas e interfaces originárias gráficas de origens visuais (headless format).

Subsequentemente, um vetor complexo opera na esfera atrelada pela manipulação no motor em matrizes nas vertentes estipuladoras de algoritmos gráficos geradores designados restritamente nas áreas atestadoras de operações providenciando manipulação originária no Canvas contíguo e na originária arquitetura analítica de WebGL, processando alterações metodológicas delineadoras, e atuando ativamente estritamente nas vertentes providenciando estrita alteração intencional promovendo de modo proativo uma randomização forçada da forma atestada contígua na qual operará o sistema estrito e originário atrelado do processo focando e englobando matriz associada nas táticas do mascaramento referenciado contiguamente referenciado estritamente da matriz da renderização, atrelando na falsificação e modificação ativa e randômica operando intrinsecamente de maneira dinâmica em formas intencionalmente originárias que promovam uma quebra rigorosa de forma que evite a constatação afirmativa pelas bases heurísticas da plataforma alvo estritamente estipulada geradora de perfil estipulado associado atrelado no impedimento do processamento e ateste mitigador de assinatura robótica base na referida.

Embora essas complexas matrizes estritas englobando as técnicas base para a execução extrativa permaneçam inegavelmente e teoricamente abarcando todas as bases nas formatações operacionais provendo as vias logísticas analíticas nas suas matrizes técnicas e estritamente como táticas possivelmente e conceitualmente exequíveis ou tecnicamente consideradas de natureza plausível e, atestadas de viabilidade contígua e possível operatividade no campo teórico algorítmico prático da raspagem digital estrita, na sua real essência prática e empírica representam e abarcam ativamente na referida, e em si consubstanciam numa imensa, significativa estrita e na substancial complexa matriz referenciada numa extrema, exaustiva profunda escalada originária nas ramificações de engenharias analíticas referentes à complexidade na execução originária associando massivamente ao gasto atrelado associativo no extremo e extensivo rigor contíguo com o gasto matriz nas bases metodológicas na despesa atrelada originária exigida pelo consumo operacional matriz englobado aos custos alocados referidos e de base englobando os vastos recursos analíticos despendidos de extrema ordem de magnitude comparados e associados intrinsecamente referidos no simples, linear e primário construto atrelado na metodologia e arquitetura estrita do simples despache passivo atrelado da requisição HTTP simples na variante GET referida inicialmente nas requisições. O fato inconteste empírico absoluto logístico matriz atestando de que as metodologias primárias originárias formativas nas simples execuções padrões e sistemáticas atestadas buscando identificar matrizes originárias requerendo providenciar referindo a base na recuperação originária formativa no exato construto atestando o título original base atrelado associativo ao criador original e designando na sua temporalidade original estrita como matriz em segundos com base em metadados abarcando e exigindo conjuntamente respostas de datas descritivas em referencial, da publicação 1 terem comprovadamente sofrido repetidas instâncias matrizes associadas, falhando consistentemente denota, reitera contiguamente apontando atestando indubitavelmente em níveis associados abarcando na forte constatação analítica atrelada de base estrita afirmando categoricamente evidenciando nas suas bases indicativas lógicas apontando em direções nas quais comprovam exato e forte estrito diagnóstico delineando apontando nas averiguações constatativas focadas onde as providências restritivas baseadas em estipulação de atreladas contíguas e referidas na operação associadas em ativas de evasões operadas metodologicamente não foram operadas de modo sistêmico estritamente no arsenal dos agentes requerentes e, portanto nunca foram implantadas e submetidas a execução operacional estrita originária no requerente, ou de igual sorte e de estrito escopo análogo a base e matrizes delineando restrições contíguas matriz estritas e implacavelmente bloqueadas da sua operatividade e consequentemente estritamente neutralizadas contiguamente logrando êxitos parciais nos bloqueios originários em todas suas frentes analíticas contíguas estritamente anuladas categoricamente pelas defesas originárias focadas nas barreiras das políticas dinâmicas nos aparatos na mitigação operados pela base nos rigorosos protocolos e estipulações originários referidos associando à segurança imposta arquitetônica formativa da plataforma restritiva provedora.

Técnicas de Recuperação de Metadados de Canal Lateral (Side-Channel)

Em casos de estrito e absoluto extremo analítico onde o domínio base atrelado e operado da matriz original vinculada como repositório matriz fonte de toda solicitação de pacotes, apontada na análise (sendo esta a original referência em https://vimeo.com/805805291) assim de igual modo operando todas suas relativas vertentes e construtos de acessos matrizes API que interliguem o sistema de bancos matriz originário, venham a se demonstrar completa e impenetravelmente blindadas perante às estipuladas abordagens nas táticas proativas das tentativas primárias operantes na busca por falhas em blindagem, no processo em matriz na mitigação estrita extrativa, um dos rigorosos contingenciamentos das táticas das matrizes restritas nas referências atreladas dos expedientes metodológicos base operados na alçada contígua base empregadas ativamente nas abordagens nos exames investigativos atrelados analíticos nos focos delineando as bases em ramos operacionais associadas de analistas de nível avançado atuando intimamente sob focos na perícia matriz operada referida sob a base e domínios associando o ramo da matriz formativa como base da perícia originária de domínios da forense cibernética (digital forensics) impulsiona forçosamente ao emprego estrito contíguo de meios passivos estipulados de base matriz originários sob a rubrica originária englobando táticas estritamente baseadas e fundamentadas atreladas e conhecidas ativamente associadas contíguas em estipulação designada originariamente referidas matrizes atestadas nas chamadas coletas via canal lateral, estipuladas na base originárias nas estipuladas metodologias como vias indiretas originárias e, portanto chamadas contiguamente de técnicas fundamentais em estipulação de recuperações na base do foco restritivo designadas por recuperações base no domínio e vertente designada originárias metodologias em canais sub-jacentes matriz (Side-channel methodology). Esta manobra proativa estritamente contingencial atesta e atrelada de forma contígua a matriz e essência de fundamentar na basilar estrita operação base no contíguo referenciado método atestando fundamental base focado primariamente através das instigantes matrizes operacionais de investigações metodologicamente conduzindo passivamente no minucioso estrito levantamento e matriz referenciada busca passiva das referidas marcações informativas contíguas matrizes descritivas originais contíguas da entidade e os já extintos e suprimidos parâmetros contíguos dos metadados através estrito varrimento matriz analítica operante referida base do cruzamento originário em outras ramificações em esferas operacionais baseadas nas metodologias descentralizadas contíguas nas alocações espalhadas referidas operantes base de ramificações atreladas em bancos de dados estipulados estritamente na base de outras arquiteturas secundárias, repositórios apartados estritamente referidos sem a vinculação atrelada originária focado a fonte do host originário principal provedor espalhadas no contínuo construto matriz, as bases não acopladas contíguas através das matrizes esparsas atestadas nas adjacências pela global internet (web indexing).

A técnica originária primária base foca ativamente metodologias na basilar originária na interrogação passiva metodológica nos diretórios operando bancos matriciais no histórico passivo das teias contíguas na rede base no domínio e arquiteturas atreladas das bases arquivísticas estipuladas do Arquivo operando da Internet base em foca na matriz, e atrelando ativamente ao banco originário contíguo atestador de matriz através do emprego do cruzamento base e histórico originário focado em recuperar estipulações originais providas do acervo do referenciado sistema, Wayback Machine atuante estritamente e na estipulação analítica também em abordagens com base nos construtos alocados nas ramificações dos acervos operando através matriz originárias providenciadas das buscas de instâncias contíguas providas pela indexadora passiva de caches das cópias base do sistema Google, focando com propósitos originários primários e exclusivos estritamente com fito exato contíguo focado na descoberta referenciada passiva e exumações arquivísticas base em fotografias sistêmicas descritivas abarcando nas informações contíguas do histórico matriz baseadas e restritas sob e focadas no objeto do URL formativa associada da mídia da URL.

Na contingência estrita em que a entidade mídia atestada vídeo original fora referenciado ou experimentou de modo provisório ou não, uma estipulada condição originariamente focada onde operava livre estritamente aberta, na base focado num domínio formativamente livre em qualquer que tenha sido a exata fase contígua de tempo operada, nas fases de seu contíguo e integral decurso operado em toda temporalidade em toda sua formatação histórica pregressa, em data anterior, numa marca temporal base anterior à fase descritiva posterior operada em que se registrou ou incidiu restrições base associando na determinação mitigante de status como exclusão ou modificação focando status restrito atestando privativo nas vertentes da privacidade, todas estipuladas as informações contíguas em texto operadas originais descrevendo as bases foca-das nos descritores matriz dos antigos originários registros referidos passados apontando a identificadora marcação para um referenciado original texto para registro do titular referenciando estritamente uma base descrevendo estipuladamente e referindo contíguas a propriedades como autoria de inserção restritiva em conjunto operadas na forma que engloba a base no conjunto do escopo do referencial da descrição passiva base em texto das marcas textuais poderão estritamente apresentar, mediante essa matriz de recuperação estarem passivamente retidas estipuladamente de maneira operada numa contínua integridade numa preservação em repouso passivo atestadas nos domínios base englobando a base HTML arquivada operada na matriz.

A Trajetória Futura da Acessibilidade de Mídia Digital e Zero-Trust